根据谷歌公司Mandiant近日发布的报告,美国互联网巨头-云存储提供商Snowflake的数据泄露事件,迄今为止已影响165家组织机构,包括Ticketmaster、Advance Auto Parts、Santander 等知名企业。Mandiant还表示,此次数据泄露事件的漏洞来自于客户凭证的泄露,其中许多凭证没有启用多因素身份验证(MFA)。

Snowflake 数据泄露事件始末

Mandiant将此次漏洞归咎于 UNC5537,"这是一个出于经济动机的威胁行为者,涉嫌从 Snowflake客户环境中窃取大量记录。UNC5537正在使用窃取的客户凭据系统地入侵 Snowflake 客户实例,在网络犯罪论坛上发布出售受害者数据的广告,并试图敲诈许多受害者"。

Mandiant表示,该威胁组织总部设在北美,另有一名成员在土耳其。

“Mandiant的调查没有发现任何证据表明,对Snowflake 客户账户的未授权访问源于 Snowflake 企业环境的漏洞,”Mandiant 的研究人员写道。“相反,Mandiant 回应的每一起与此活动相关的事件都可追溯到客户凭证受损。”

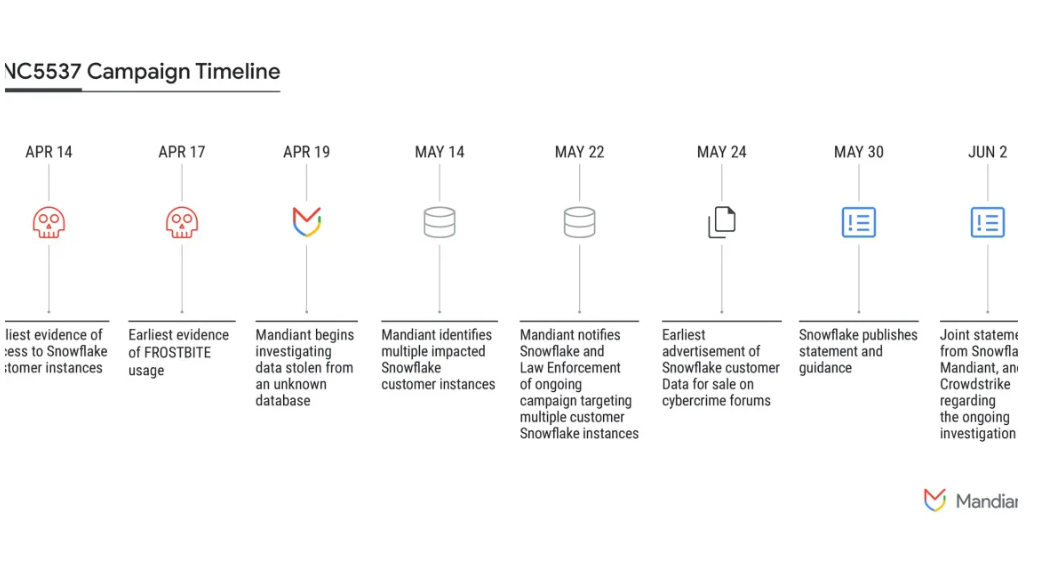

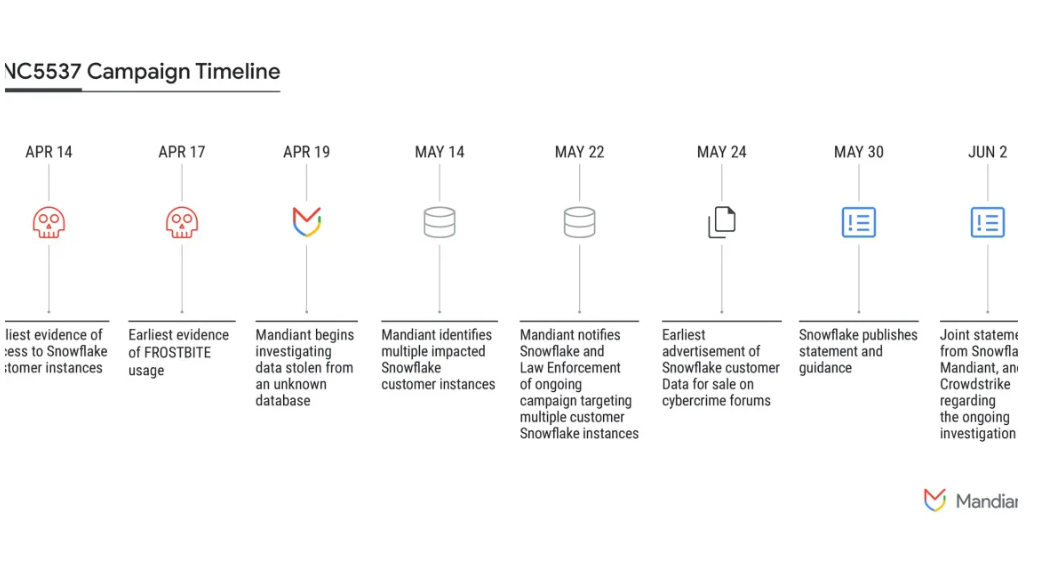

Mandiant 在 4 月份首次发现了 Snowflake 数据泄露活动的证据,当时该公司 “收到了关于数据库记录的威胁情报,随后确定这些记录来自受害者的 Snowflake 实例”。

在随后的调查中,Mandiant 发现该组织的 Snowflake 实例已被一名威胁者利用之前通过信息窃取恶意软件窃取的凭证入侵。Mandiant 说:“威胁者使用这些被盗凭证访问了客户的 Snowflake 实例,并最终流出了宝贵的数据。在入侵发生时,该账户没有启用多因素身份验证 (MFA)。”

黑客使用了信息窃取程序窃取的凭证

Mandiant 表示,迄今为止,其对被黑的 Snowflake 客户的调查发现,UNC5537 能够通过窃取的客户凭据获得访问权限,这些凭据主要是从感染非 Snowflake 所有系统的多个信息窃取恶意软件活动中获得的。

其中一些信息窃取恶意软件感染最早可追溯到 2020 年,使用的信息窃取恶意软件变种包括 VIDAR、RISEPRO、REDLINE、RACOON STEALER、LUMMA 和 METASTEALER。

对 Snowflake 客户实例的初始访问通常是通过在 Windows Server 2022 上运行的本地基于 Web 的用户界面(SnowFlake UI 又名 SnowSight)或命令行界面 (CLI) 工具(SnowSQL)进行的。Mandiant 发现了利用名为 “rapeflake ”的攻击者实用程序进行的其他访问,Mandiant 将其追踪为 FROSTBITE。

Snowflake攻破攻击路径(图源: Mandiant)

除了缺乏 MFA 外,Mandiant 还表示,一些受影响的账户在凭证被盗后没有更新凭证,即使已经过去了很长时间。受影响的 Snowflake 实例也没有使用网络允许列表,只允许来自受信任位置的访问。

可疑 IP 地址列表可在 VirusTotal 上找到,Snowflake 还发布了详细的安全信息,包括入侵指标(IoC)。

总结

网络攻击手段层出不穷,导致的数据泄露事件屡见不鲜,企业不仅需要采取部署防火墙、入侵检测系统、SSL证书等安全防护措施,还需要实施多因素身份验证(MFA)来增强账号的安全性,减少客户凭证被盗的风险,此外也要定期更新和维护软件,及时安装最新的安全补丁以修复已知的漏洞,以确保企业网络安全、数据安全。

来源:thecyberexpress;资料链接:https://thecyberexpress.com/snowflake-breach-victims-165-organizations/

我的评论

还未登录?点击登录