WordPress插件遭受供应链攻击,建议立即更新或删除插件!

- 标签:

- WordPress

- WordPress插件

- 供应链攻击

浏览量:1210次评论:0次

作者:锐成网络整理时间:2024-06-27 16:29:28

据thecyberexpress报道,一种新的供应链攻击影响了WordPress.org上的多个插件,包括Social Warfare 、Blaze Widget 等插件。根据Wordfence团队的研究发现,是因为WordPress插件漏洞导致供应链攻击,攻击者利用漏洞注入恶意软件,使其可在受影响的网站上创建未经授权的管理用户账户,利用这些账户不仅可窃取敏感数据,还可在网站页脚嵌入恶意 JavaScript引入垃圾内容,可能对网站SEO造成潜在影响。

WordPress插件遭受供应链攻击概述

Wordfence Threat Intelligence团队于2024年6月24日发现的这一WordPress 漏洞,此漏洞最初围绕着Social Warfare 插件。据 WordPress.org 插件审查团队在论坛上发表的一篇帖子称,该插件早在2024年6月22日就被植入了恶意代码。

发现 Social Warfare 中的恶意文件后,Wordfence 团队立即将其上传到内部威胁情报平台进行分析。随后,他们的调查发现,同样的恶意代码还感染了另外四个插件。

尽管他们努力通知WordPress插件团队这些插件已被入侵,但得到的回应有限,不过受影响的插件已从官方软件库中除名。

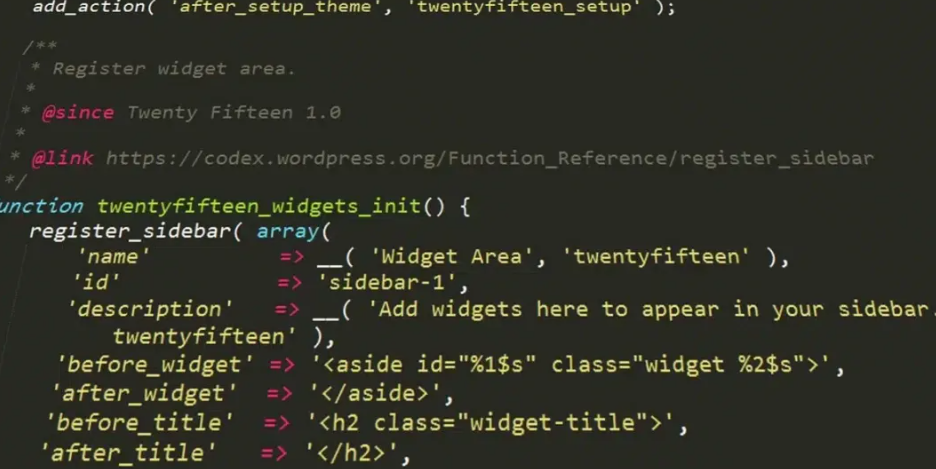

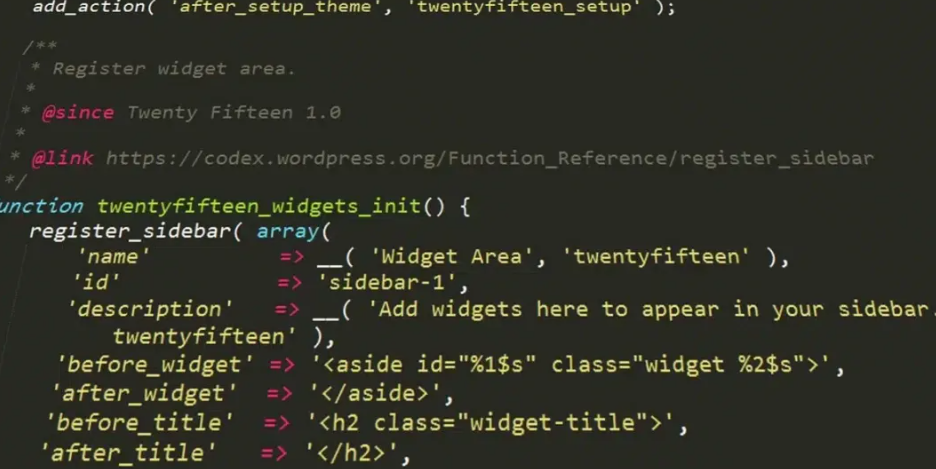

WordPress插件漏洞导致供应链攻击

据 Wordfence 研究人员称,导致供应链攻击的所列插件主要有5个,其中:

- Social Warfare 4.4.6.4 至 4.4.7.1 版本被入侵,但已发布了修补版本(4.4.7.3)。

- Blaze Widget 2.2.5 至 2.5.2 版也受到了影响,但没有可用的修补版本。

- Wrapper Link Element 1.0.2 至 1.0.3 版同样受到了影响,且没有可用的修补版本;另外Wrapper Link Element 1.0.0 版本中的恶意代码似乎已被移除,但该版本比受感染的版本低,从而使更新过程变得复杂。建议用户卸载该插件,直到发布适当的标记版本。

- Contact Form 7 Multi-Step Addon 1.0.4 至 1.0.5 版和 Simply Show Hooks 1.2.1 版同样受到了影响,且两个插件目前都没有发布修补版本。

注入的恶意软件的主要功能是试图在受影响的网站上创建未经授权的管理用户账户。然后利用这些账户将敏感数据渗回攻击者控制的服务器。此外,攻击者还将恶意 JavaScript 嵌入受影响网站的页脚,通过引入垃圾内容对搜索引擎优化造成潜在影响。

(图源:thecyberexpress)

持续调查和恢复

尽管恶意代码已被发现,但它因其相对简单和缺乏严重混淆而备受关注,整个代码中的注释使其更容易被追踪。攻击者似乎早在 2024 年 6 月 21 日就开始了他们的活动,并且在被发现前几个小时还在积极更新插件。

Wordfence 团队目前正在进行全面分析,开发恶意软件签名,以检测这些插件的受攻击版本。他们建议网站管理员利用 Wordfence 漏洞扫描器检查易受攻击的插件,并立即采取行动--要么更新到已打补丁的版本,要么完全删除受影响的插件。

入侵的关键指标包括攻击者服务器使用的 IP 地址 94.156.79.8,以及特定的未经授权的管理用户名,如 "Options "和 "PluginAuth"。为降低风险,管理员应进行全面的安全审计,包括检查未经授权的账户和进行彻底的恶意软件扫描。

资料参考来源:https://thecyberexpress.com/wordpress-supply-chain-attack/

相关阅读:

六招让您的Wordpress网站远离威胁

如何将SSL和HTTPS添加到WordPress?

我的评论

还未登录?点击登录