摘 要:密码是国之重器,是网络信息发展的安全基因。密码在 5G 网络中应用的需求随着5G 网络的发展不断加深加快。拓宽商用密码在 5G 网络中应用的范围,提升 5G 商用密码的应用安全能力,赋能行业数智化转型,推动高质量的数字经济发展,做强做优 5G 商用密码应用生态链,充分发挥商用密码在 5G 网络、数据、合规管理等方面的重要作用,构建完备的 5G 商用密码体系具有重要的价值意义。为此,立足标准,从网络接入认证、数据安全防护、安全合规管理方面分析商用密码算法应用的融合创新思路,更好地为垂直行业发展注入动能。

内容目录:

1 商用密码应用现状

2 融合创新的方向思路

2.1 网络安全保障

2.2 数据安全守护

2.3 安全合规管理

3 赋能行业

4 结 语

密码作为保障网络安全最有效、最可靠最经济的关键核心技术,在维护国家安全、促进经济发展、保护人民群众利益中发挥着越来越重要的作用。密码作为国之重器,是网络信息发展的安全基因,是保障网络与数据安全的核心技术产业,也是推动我国数字经济高质量发展,构建网络强国的基础支撑。

随着 5G 网络的飞速发展与行业的不断融合,以及行业数字化转型的深度与广度的发展,密码技术应用在 5G 网络中的需求不断攀升,密码本身作为安全的重要内核,在 5G 中的作用越来越凸显,尤其近几年来随着国际环境的风云变幻,我国自主可控能力需求进一步提升,更加强调商用密码的应用,特别是重要基础设施行业对商用密码的应用需求更加明确,纷纷把网络建设与商用密码应用作为“三同步”的重要要求。此外,随着国家一系列法律法规的出台,《数据安全法》《个人信息保护法》《密码法》《网络安全法》和《关键基础设施保护条例》等相继实施,有力地指引并推动了商用密码的应用,不断拓宽密码在行业应用的广度与深度,更加凸显商用密码在促进产业数字化转型、数字产业化等方面的重要作用。

为了更好地推进 5G 网络与垂直行业的融合,充分发挥商用密码在 5G 网络中的作用,同时赋能垂直行业发展,采用我国自主研发的商用密码算法替代国际通用算法显得至关重要,对提速垂直行业数智化进程,构建高质量的数字经济,增强我国自主可控和网络安全能力具有重要意义。但在实际执行时,商用密码的应用面临着一系列挑战:一方面,5G 网络协议与商用密码应用协议的兼容性,物联网终端的海量接入,车联网高可靠、低时延的高要求,5G网络对密码的需求更加急迫且呈现定制化,轻量化、高效密码算法成了 5G 网络密码应用的关键指标;另一方面,商用密码产品与 5G 网络设备的适配性,密码相关网元改造的难易程度等都需要从长计议。此外,原有的密码设备替换周期长,业界所使用的密码技术、产品、算法等大都是国外的,占据了不可小觑的密码技术市场份额,想在短期内替换或者升级原有设备,使其支持商用密码存在一定的难度。从市场动向来看,密码厂商与 5G 设备厂商呈现并行发展,耦合性较弱,密码厂商不了解 5G 网络环境,更不要说如何用好密码。设备厂商在密码产品研发方面积累较少,经验没有密码厂商丰富,如密码产品认证测评有瓶颈,如何发力商用密码在 5G 网络中的应用是 5G 网络安全建设的重点,也是难点。促进商用密码在 5G 网络中用得好,用得全,用得精,让 5G+ 商用密码成为行业创新发展的助推器和执牛耳者,这是一个值得认真思考和探讨的方向。为此,本文从商用密码自身出发,结合行业需求,梳理密码在 5G 网络中的应用现状,立足国内外标准发展趋势,从3 个方面探讨商用密码在 5G 网络中的融合创新思路。

1 商用密码应用现状

移动通信网络技术的发展离不开标准的指引,标准中规定了密码应用的方方面面,包括密码算法、密钥长度、密码协议等。结合 5G 网络发展现状,在标准方面,3GPP 里定义了一些有关 5G 网络中密码应用的基本要求。5G 网络除了继承 4G 网络的信令完整性保护(必选使用)、信令面和用户面数据机密性保护(可选使用),还增加了用户面数据完整性保护(可选使用)的能力,在算法使用上无线侧仍然使用 AES、SNOW 3G、ZUC, 密 钥 长 度 是 128 bit,ZUC 算法的优先级默认不是最高。此外,用户号码隐私保护 、密钥的派发体系到认证向量的生成,涉及的算法均是国际通用密码算法。我国在标准上的努力从未停止,自主研发的一系列标准也在不断地输入到国际标准中,自 2015 年 5 月起, 陆 续 向 ISO 提 出 了 将 SM2、SM3、SM4 和SM9 算法纳入国际标准的提案。2017 年,SM2和 SM9 数字签名算法正式成为 ISO/IEC 国际标准;2018 年,SM3 算法正式成为 ISO/IEC 国际标准;2020 年 4 月,ZUC 算法正式成为 ISO/IEC国际标准;2021 年 3 月,SM9 标识加密算法正式成为 ISO/IEC 国际标准。2021 年 6 月 25 日,我国 SM4 分组密码算法由国际标准化组织 ISO/IEC 正式发布,成为 ISO/IEC 国际标准;2021 年10 月 22 日,我国 SM9 密钥协商协议作为国际标准 ISO/IEC 11770-3,至此,SM9 算法成为中国密码技术领域首个全体系纳入 ISO/IEC 标准的非对称密码算法。加快推动商用密码算法标准在5G 网络中的应用编制,有助于提升我国移动通信领域的自主可控能力建设,扩大国际话语权。

在商用密码市场发展方面,近年来我国商用密码行业规模不断扩大,整体呈上升趋势。从 1996 年我国确立商用密码发展战略以来,经过多年的发展,商用密码管理体制和标准体系已逐渐健全,产品数量和市场规模保持较高速度增长,创新成果不断涌现,密码融合应用方面取得长足进步。我国商用密码产品品类现已涵盖从芯片、板卡、整机到系统的全产业链条,形成了较为完整的商用密码产品供给体系。随着商用密码“放管服”改革的深入推进,商用密码的发展将进一步加快,商用密码产品创新成果不断涌现。2020 年在新冠肺炎疫情流行的客观环境下,我国商用密码产业仍取得高速发展,总体规模达到 466 亿元,较 2019 年增长了33.14%。在政策环境与市场需求的共同作用下,商用密码产业将迎来高速增长机遇,预计 2023年商用密码行业规模有望达到 937.5 亿元。SM系列算法的成熟度不断增强,加速了上、中、下游产业的全面融合和推广应用,商用密码算法在加密强度和运算性能上都优于同类国际通用算法。例如 SM2 算法抗攻击能力优于国际算法,性能相当,但签名长度更短;SM4 算法密钥扩展和加密的资源重用硬件资源占用少,安全强度高;SM3 算法能抵御差分分析且具有较强的扩散性,实现面积和性能占优。

2 融合创新的方向思路

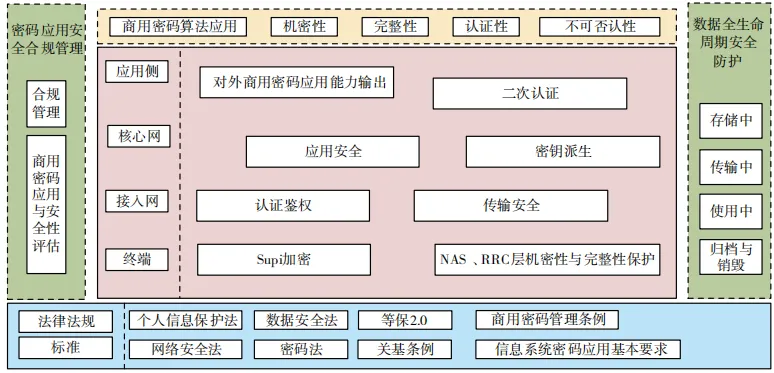

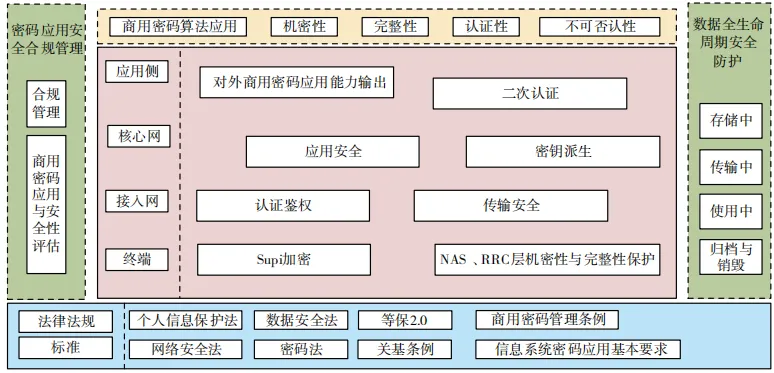

商用密码与 5G 网络的融合创新涉及方方面面,从终端、无线侧、传输网、核心网、边缘平台到企业用户侧端到端的应用分析,基于密码的安全机制成为 5G 网络的内生要素和必选环节,引领信息领域关键核心技术的创新与突破,进一步协同创新保障信息安全。行业应用是 5G网络发展重要的出发点与落脚点,应关注行业发展需求动态,增强 5G 网络与行业应用的黏性。为此,可探索商用密码在 5G 专网网络、数据、合规管理等方面的融合创新能力,设计基于国密的 5G 网络体系架构,构建国密的数据安全保障能力,完善基于国密的 5G 安全管理机制等,建立一套由内到外,由上及下的 5G 国密应用体系,形成独具特色的中国 5G 国密专用网络,赋能千行百业,实现行业数字化转型。整体的思路框架如图 1 所示。

图 1 5G 网络商用密码应用框架

在图 1 中,法律法规与标准是基础,也是支撑与指引,立足现有法律法规和标准,建立基于商用密码应用的安全体系,研究终端、接入、核心网及应用中涉及的各个密码应用关键技术,形成增强自身安全可控能力及对外安全赋能的迸发势能。商用密码合规管理与数据安全保障贯穿始终,紧密围绕密码 4 个特性,即机密性、完整性、认证性和不可否认性,建立商用密码应用的“四梁八柱”,达到商用密码应用的可管、可见、可靠、可用的安全目标,实现商用密码应用的长足发展。

2.1 网络安全保障

网络是基础,密码是能力。5G 网络的发展越来越向精细化迈进,网络安全越来越重要,密码在护卫网络安全中发挥重要的作用,从无线侧、传输网到核心网,密码的影子随处可见,密码与网络可结合的思路可参考以下方向来切入。

终端安全至关重要,5G 终端又大致分为两类,一类是 5G 用户终端,另一类是行业用户终端。对终端来说,应该具备对业务数据的加密能力,从源头上保障业务数据的安全性,尤其是业务数据的机密性和完整性保护,防止业务信息被窃听和篡改 [2]。此外,重视终端接入认证授权,接入是终端进入网络的第一道门槛,拒绝非法终端的接入和合法终端的非法授权,包括终端接入的主认证和二次认证。按照 3GPP的标准流程来看,主认证涉及认证向量的生成和密钥,与核心网网元统一数据管理(UnifiedData Management,UDM)、 鉴 权 服 务 器 功 能(Authentication Server Function,AUSF)等密切相关,为此,可使用 SM 系列算法替换相应的国际算法,使用 SM2 来完成密钥的生成,SM3替 换 密 钥 导 出 函 数(Key Derivation Function,KDF)的密钥派生函数,SM4 则替换 AES 实现对称加密。此外,无线侧可设置非接入控制(Non Access Stratum,NAS)和无线资源控制(Radio Resource Control,RRC)机密性与完整性保护算法优先级,设置 ZUC 作为最高算法优先级,保障无线侧信令面和控制面基于国密的机密性和完整性保护。二次认证是在主认证后,基于企业自身需求建立的认证,目前常见的认证框架是可扩展认证协议 [3](Extensible AuthenticationProtocol,EAP),可建立基于国密的二次认证框架,保障终端的安全接入。传输侧可建立基于国密的 IPSec VPN 传输通道,构建基于国密的证书分发模式和密钥协商机制,高速的对称密码加密算法,使用符合密评要求的 IPSec 网关产品,保障各个网元或平台的边界网络安全。核心网基于服务化架构(Service-Based Architecture,SBA),按照 3GPP 标准,网元之间是基于开放的 OAUth 2.0 TLS 安全机制,TLS 协议目前常见的是 TLS 1.2 版本,TLS 1.3 版本以下均不支持国密算法套件,如需使用国密,则需要建立额外的国密算法机制,TLS 1.3 版本包含了国密算法套件(SM2、SM3)。此外,可建立基于应用层的国密应用,即端到端的国密 TLS/SSL 传输机制,通过配置应用层的安全网关或者软件化产品,实现终端到企业平台的国密加密传输保障。

2.2 数据安全守护

密码是保障数据安全的内核基因。在数字经济时代,保护数据安全要靠密码,密码技术决定着网络与系统安全[4]。数据是重要的生产要素,伴随 5G 网络的海量终端接入,数据体量不断扩张,数据分类分级和敏感程度需求逐步细化,对数据全生命周期的安全守护策略越来越丰富,如静止状态下的加密存储,传输状态下的防窃取、防篡改,处理过程中的匿名或者去标识化等。无论使用什么样的网络安全策略,其核心思想均是为了保护数据安全,因此数据是一切防护的出发点和归宿,使用细粒度化的方式能更好地维护数据安全,如文件级、磁盘级、字段级等。随着国密算法优化升级,SM 系列算法在数据存储、传输、处理等全生命周期中的应用越来越广泛,依托国产芯片,SM 系列算法的性能不断提升,如 SM4 算法相较 AES,在数据加密方面表现较优,有力地提升了数据的机密性、完整性和可用性。例如,数据来源的身份验证采用SM2 或 SM9,机密性保护采用 SM4,完整性验证采用 SM3,在数据生产、传输、处理、存储等阶段,使用一种或多种算法搭配,可实现数据全生命周期的安全防护。总之,数据在不同的状态下对密码的需求不一样。以数据传输为例,数据的传输安全包括信源加密和信道加密,信源加密从数据自身出发,在发送前利用加密技术对数据进行处理,到接收端再解密。在算法选择上,大数据量多采用对称加密算法,加密速度快,SM4 算法使用较多;而信道加密则是通过建立一个安全的加密隧道来保障传输数据的安全,安全网关(Virtual Private Network,VPN)是常见的保护方式。从不同的网络层看,有不同的加密协议,应用层主要基于传输层安全 性 协 议(Transport Layer Security,TLS)、 安全外壳协议(Secure Shell,SSH),网络层则基于 IPSec,简单来说,VPN 的方式包括网络层的IPSec VPN 和应用层的 TLS VPN,相应的密码算法涉及密钥协商时用到的 SM2、保障数据完整性时用到的 SM3 以及用于机密性保障的 SM4。如前所述,每一个场景下算法的使用并不是单一的,需要结合多种算法来共同保障数据的安全可靠,所以具体使用需结合需求应用场景。总之,商用密码在 5G 网络数据安全方面将大有可为,同时随着量子密码、白盒密码、格密码、隐私计算等新技术的发展,未来商用密码在 5G网络中将勾勒出一幅数据蓝图。

2.3 安全合规管理

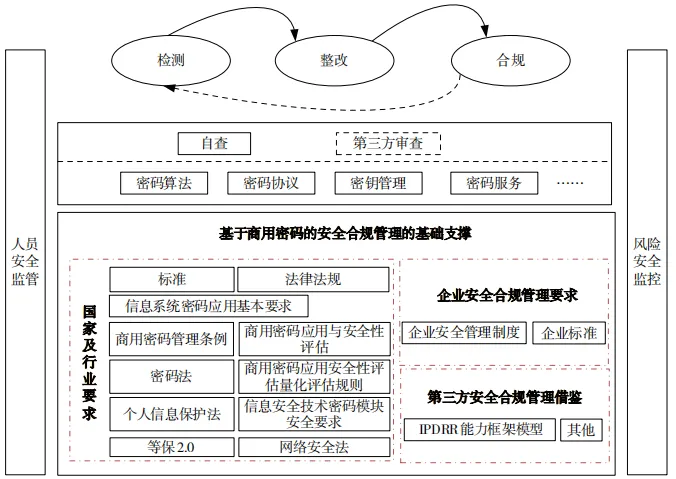

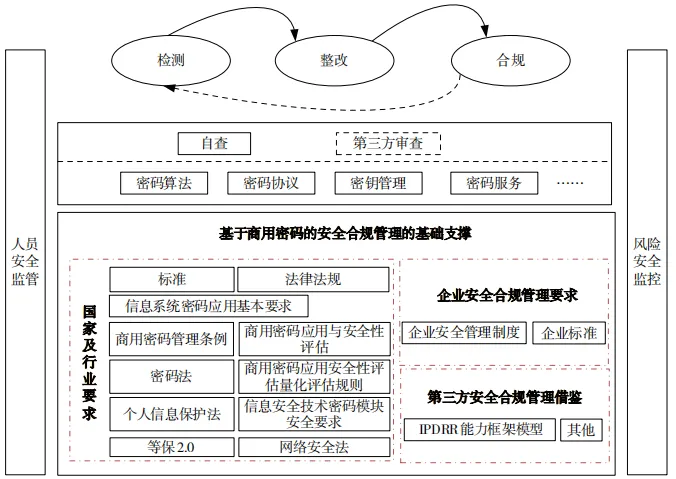

安全合规管理在企业中的占比越来越大,《2021 商用密码创新应用指南》指出,合规需求仍然是目前企业对商用密码技术应用的主要驱动力,统一密管、统一认证等是企业用户重点关注的商用密码应用诉求。密码是安全合规管理的重要特征之一,构建一个密码安全合规管理体系能够及时发现异常事件,进行影响评估、合规评估、风险评估,定期发现安全隐患。为此,亟须构建以密码管理合规为起点,坚持密码管理问题为导向,构建安全、可靠、完备的密码管理体系。梳理 5G 网络中密码使用的合规情况,以《GB/T 39786—2021 信息安全技术 信息系统密码应用基本要求》《GB/T 37092—2018 信息安全技术 密码模块安全要求》《商用密码应用安全性评估量化评估规则》等为指引,采用自查和第三方审查相结合的方式,开展商用密码应用合规检测,对不符合合规管理的系统、设备、平台落实整改。加快加深商用密码应用与安全性评估检测范围,对网络和信息系统是否采用了商用密码技术、产品和服务进行测评,对其密码应用的合规性、正确性、有效性进行评估,规范密码算法、密码产品、密码技术以及密码服务使用。另外,密钥管理是密码应用的重要方面,科克霍夫原则指出系统的保密性不依赖于对加密体制或算法的保密,而依赖于密钥。构建 5G密钥管理体系架构,保障密钥全生命周期的安全管理,优化密钥管理流程,定期开展合规测评。此外,参考 IPDRR 能力框架模型,从识别、防护、检测、响应、恢复、反制 6 个方面 [5],建立5G 网络商用密码安全合规框架,管理密码安全风险,形成检测、整改、合规的闭环管理模式,筑牢 5G 网络安全管理防护线。基于商用密码的安全合规管理的框架如图 2 所示。

图 2 基于商用密码的安全合规管理的框架

在图 2 中,商用密码的安全合规管理的基础支撑包括 3 个方面,即国家及行业的安全合规要求、企业方面以及第三方安全合规管理借鉴。其中,国家及行业的安全合规要求是重中之重,包括法律法规、标准,如密码法、密评、等保等;企业方面主要涉及企业针对自身的安全管理要求和企业标准;第三方安全合规管理借鉴包括一些成功模型(如 IPDRR)和成功的管理模式等。在审查方式方面,主要包括自查和第三方审查,审查的内容包括密码算法、协议、密钥管理、密码产品和技术的使用、密码服务等,主要检查密码应用的合规检测。至于审查采取的方式,需要结合企业自身的需求,如有的企业体系较为完善,财力、物力、人力等比较丰厚,可以二者结合使用。审查的目的是达到合规,因此,整个流程都会围绕检测、整改、合规 3 个主要方面。这个过程是螺旋式的、闭环的,需要不断地操作,才能逐步提升企业的商用密码应用安全合规管理。其实这个架构也适用于企业中其他的管理方向,密码是其中一个。在整个过程中,人员安全监管和风险安全监控是全流程参与,人员是必需的,也是必备的,风险管理是企业的重要关注点,不能消除风险,但整个密码应用的安全合规管理过程需要降低安全风险,风险的安全监控必不可少。基于商用密码的安全合规管理框架涉及多个层面、多种方式、多方人员,需要相互协调、共同参与,才能不断强化商用密码应用的安全合规管理。

3 赋能行业

5G 网络应厚植商用密码能力,发力密码能力输出,为企业客户提供基于国密的二次身份认证策略,打造端到端的国密应用传输通道,建立基于国密的密钥派生体系,形成网络可信、传输可靠、安全可定制的灵活高效的聚合效应。基础电信运营企业应本着密码基础能力“引进来”,融合 5G 能力“走出去”,赋能千行百业,从打造密码 +5G 融合应用“样本间”到“商品房”,逐步扩大加深密码在 5G 网络中的融合创新,聚焦密码在网络中运用的堵点、卡点,疏通攻克,扎实推动 5G+ 商用密码产业发展进入快车道,进一步凸显二者融合的马太效应,打造 5G+ 密码产业链、生态链“链长”,让更多密码的魅力绽放在 5G 盛开之花中。

4 结 语

商用密码在 5G 网络中的融合创新不可能一朝一夕,但是从产业融合来看,密码技术正在以前所未有的广度和深度与信息技术相互促进、融合发展,为网络空间的云计算、大数据、物联网等应用保驾护航。加快我国关键核心技术自主创新,提升我国自主研发芯片的能力,打造高性能密码产品提速运算效率,落实专业化、平台化的密码服务,实现质量升级、效率提高、服务完善、纵深防御的商用密码技术体系和差异化按需定制的密码能力输出,构建以商用密码为基石的 5G 网络安全与信任体系生态,优化商用密码科技发展战略布局,实现政府宏观调控引导,让网络可信、数据可信、网元可控、安全可见贯穿于整个生态,真正实现基于商用密码的 5G 内生安全能力。

引用格式:陆勰 , 徐雷 , 张曼君 ,等. 商用密码在 5G 网络中融合应用的思路探讨 [J]. 信息安全与通信保密 ,2023(2):117-124.

作者简介 >>>

陆 勰,女,硕士,工程师,主要研究方向为 5G 网络安全、密码技术应用研究;

徐 雷,男,博士,教授级高级工程师,主要研究方向为网络与信息安全研究;

张曼君,女,博士,高级工程师,主要研究方向为网络与信息安全研究;

姚 戈, 女, 博 士, 工 程 师,主要研究方向为 5G 网络安全技术研究及标准化。

选自《信息安全与通信保密》2023年第2期(为便于排版,已省去原文参考文献)

我的评论

还未登录?点击登录